RANSOMWARE AFECTA EMPRESA DE ENERGIA DE COLOMBIA

RANSOMWARE AFECTA EMPRESA DE ENERGIA DE COLOMBIA

| 16/12/2022 | BOLETÍN NRO 2022-732 |

Se ha detectado un ataque a una empresa de energía de Colombia, los investigadores indican que se trata del ransomware Blackcat, lo que interrumpió los sitios web y operaciones que ha afectado a la población.

Servicios Afectados

• Sistemas operativos Windows

Detalles Tecnicos

|

El ataque que realizan estos ciberdelincuentes emplea el ransomware blackcat para poder tomar control y pedir rescate sobre los archivos secuestrados, desde el 2021 las empresas de energía han estado en la mira de estos grupos

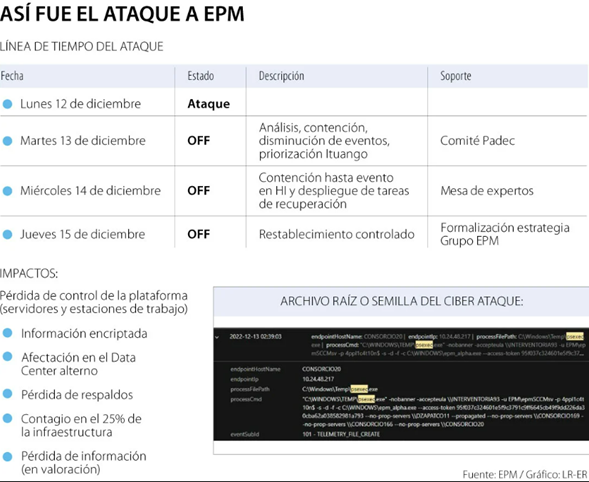

De acuerdo con diferentes fuentes de investigación, la empresa EPM sufrió un ataque que por el momento presenta un 25% de contagio en la infraestructura y han estado analizando la perdida adicional de la información.

Para contrarrestar la infección en sus sistemas se sumo a los expertos de Indra, IBM, Microsoft y la Fiscalia, para determinar cómo inicio el ataque, que por el momento indican que inicio dentro de las instalaciones de la empresa, específicamente de la nueva Central Ituango, en los servidores de nombre consorcio, el objetivo era evitar la puesta en marcha de dicha central.

|

|

| Imagen 1: Linea de tiempo ataque EPM |

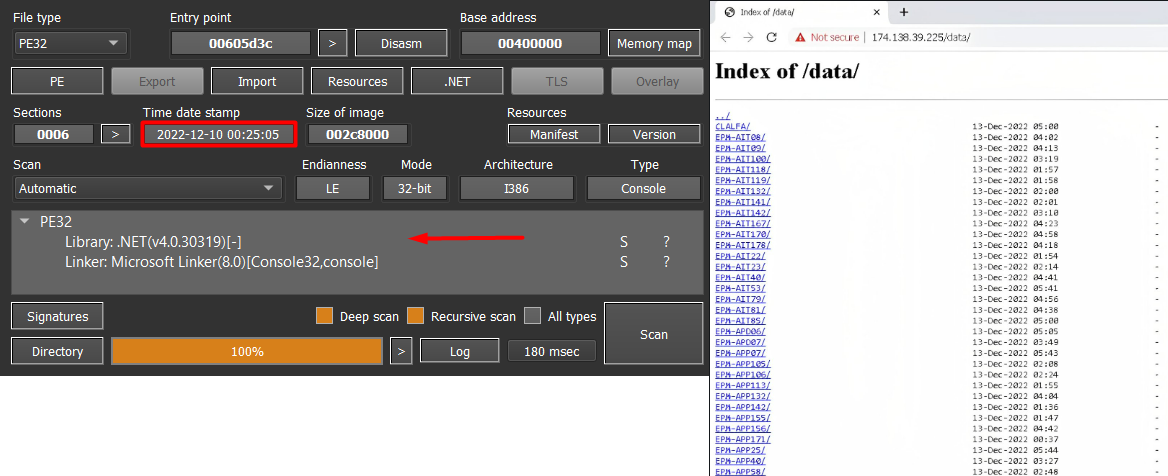

Se ha detectado también que posiblemente la herramienta utilizada para poder exfiltrar la información se denomina Exmatter junto con Blackcat, toman la información y la guardan en un repositorio externo.

|

|

| Image 2: Herramienta de Exfiltracion de Información Exmatter |

Boletines relacionados:

Boletín SecureSoft-Nro. 2022-627 CIBERDELINCUENTES INFORMAN SUPUESTA VULNERACIÓN A LOS SISTEMAS DE LAS FUERZAS ARMADAS DE ECUADOR.

Boletín SecureSoft-Nro. 2022-544 RANSOMWARE BLACKCAT ACTUALIZA SU HERRAMIENTA DE EXFILTRACIÓN DE DATOS

Boletín SecureSoft-Nro. 2022-534 NUEVA ACTIVIDAD DE LA BOTNET EMOTET

Boletín SecureSoft-Nro. 2022-437 RANSOMWARE BLACKCAT VULNERA LA SEGURIDAD DE UN GASEODUCTO EUROPEO

Recomendaciones

Se recomienda a nuestros clientes que cuenten con los servicios que puedan verse afectados, seguir las siguientes acciones preventivas para reducir riesgos:

Para el personal de seguridad de información:

• Mantener un protocolo estricto para realizar copias de seguridad de los activos de información de mayor criticidad.

• Mantener un protocolo de actualizaciones estricto de sistemas operativos, antivirus y todas las aplicaciones que se ejecutan en ellos.

• Implementar filtrado y segmentación entre redes y utilizar principio de mínimo privilegios.

• Considerar deshabilitar PowerShell o monitorear su ejecución, evitando que pueda ser aprovechado por softwares maliciosos.

• Concientizar constantemente a los usuarios en temas relacionados a seguridad informática.

• Mantener el conocimiento situacional de las últimas amenazas y zonas vulnerables de la organización.

Para usuarios finales:

• No abrir correos electrónicos de dudosa procedencia (remitente desconocido), ni dar clic en enlaces, ni descargar archivos adjuntos desconocidos.

• Escanear todo el software descargado de Internet antes de la ejecución.

• De detectar cualquier actividad anómala en su equipo reportarlo inmediatamente a los encargados de seguridad de la información de su institución.

Fuente

- Fuente 1: Ataque cibernético que EPM sufrió esta semana se dio desde la Central de Ituango

- Fuente 2: Fuente Twitter

- Fuente 3: Equipo de Anti-Fraude y Dark Web Intelligence SecureSoft

Contáctanos

Si usted tiene alguna consulta no dude en contactarse con nosotros:

Perú:

Consultas técnicas: monitoreo_pe@securesoftcorp.com

Consultas comerciales: ventas@securesoftcorp.com

Ecuador:

Consultas técnicas: monitoreo_ec@securesoftcorp.com

Consultas comerciales: ventas_ec@securesoftcorp.com

Colombia:

Consultas técnicas: monitoreo_co@securesoftcorp.com

Consultas comerciales: ventas_co@securesoftcorp.com

Chile:

Consultas técnicas: monitoreo_cl@securesoftcorp.com

Consultas comerciales: ventas_cl@securesoftcorp.com

Asset Publisher

Reporte

126 Reporte Quincenal de Ciberinteligencia 2025

Reporte

125 Reporte Quincenal de Ciberinteligencia 2025

Reporte