PUBLICACIONES DE FACEBOOK UTILIZADAS PARA PHISHING

PUBLICACIONES DE FACEBOOK UTILIZADAS PARA PHISHING

| 15/12/2022 | BOLETÍN NRO 2022-729 |

Recientemente se descubrió una nueva campaña de phishing que utiliza publicaciones de Facebook como parte de un vector de ataque, que engaña a los usuarios para que suministren las credenciales de acceso personal.

Servicios Afectados

Detalles Tecnicos

|

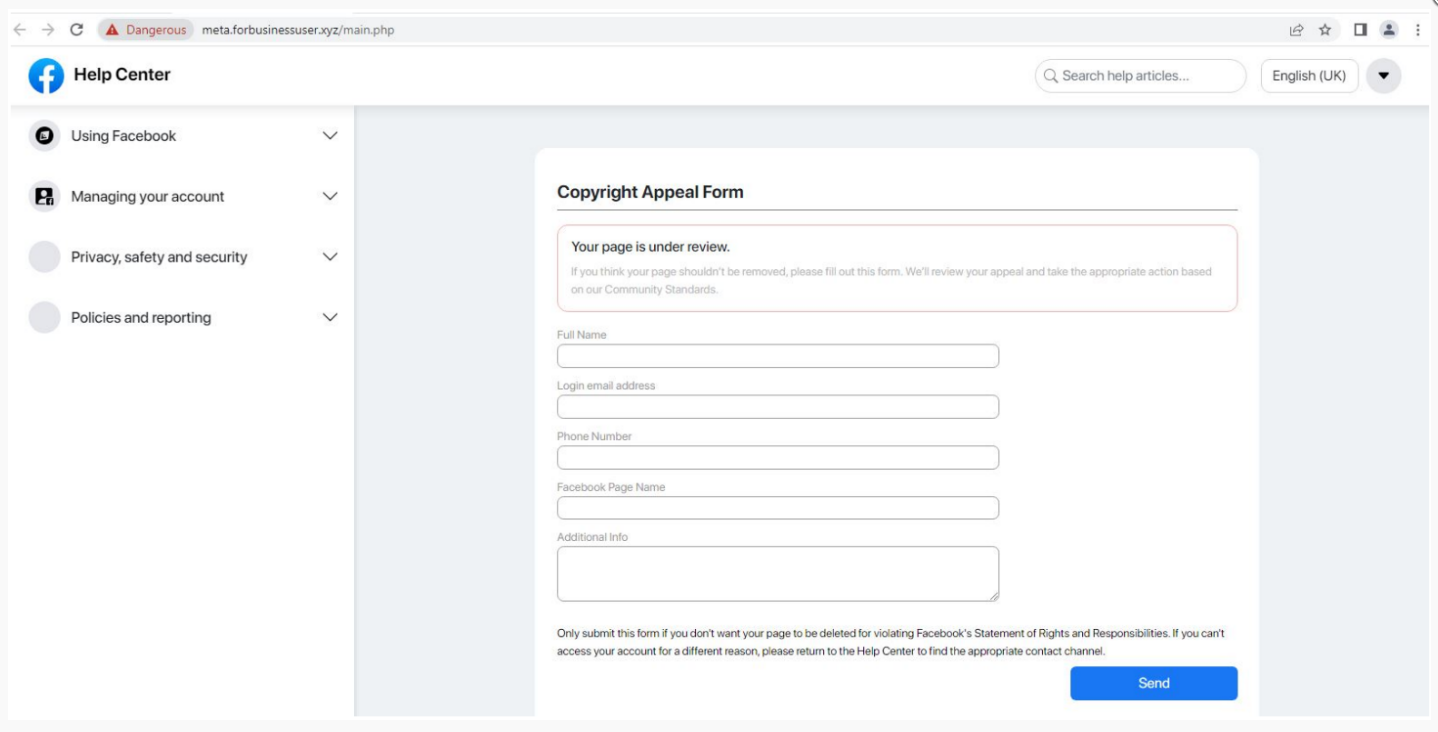

Las tácticas empleadas por los ciberdelincuentes es el uso de notificaciones falsas que inducen a las víctimas a pensar que supuestamente han infringido los términos. Luego, la víctima debe presentar una apelación a través de una página de phishing diseñado para evitar perder el acceso a su cuenta.

Se ha detectado una nueva modalidad de ataque que es denominado Meta-Phish que podría resultar en la perdida de información de identificación personal, credenciales de acceso y enlace de perfil de Facebook.

El ataque inicia por medio de un correo electrónico que está diseñada para poder convencer a la víctima que de clic en un enlace legítimo a una publicación de Facebook. El contenido de esta publicación de Facebook contiene un perfil ficticio de “soporte de página” con el logotipo de Facebook, este contiene un enlace que lo redirige a una página externa, este contendrá un sitio web de phishing que al hacer clic en el botón enviar, cualquier información ingresada en el formulario por víctimas desprevenidas se enviarán a los ciberdelincuentes, junto con la ip de la víctima y la información de geolocalización, estos datos recolectados se enviarán a través de una cuenta de Telegram por medio de una API.

De acuerdo con los investigadores, indican que estos atacantes utilizan Google Analytics que es un servicio de análisis web que rastrea e informa el tráfico del sitio web, en este caso la página de Phishing, esto lo utilizan para saber cuantas víctimas han caído a través de esta técnica.

Este tipo de publicaciones o páginas se pueden encontrar fácilmente buscando palabras claves o específicas como “formulario de apelación” en el cuadro de texto de búsqueda de Facebook.

En conclusión, se recomienda al usuario tener cuidado cuando reciban notificaciones de infracciones falsas y que no se dejen engañar por la aparente legitimidad de los enlaces iniciales.

|

|

| Imagen 1: Sitio Phishing |

Indicadores de Compromiso

URL

hxxps[:]//www[.]facebook[.]com/01oix2/posts/102106376025783

hxxps[:]//meta[.]forbusinessuser[.]xyz/?fbclid=123

hxxps[:]//meta[.]forbusinessuser[.]xyz/main[.]php

hxxps[:]//meta[.]forbusinessuser[.]xyz/checkpoint[.]php

hxxps[:]//api[.]telegram[.]org/bot5213906361:AAEAYFxbgjU7aBqrUm3ufkkt8UybZP_Lnbo/

Recomendaciones

Se recomienda a nuestros clientes que cuenten con los servicios que puedan verse afectados, seguir las siguientes acciones preventivas para reducir riesgos:

Para el personal de seguridad de información:

• Mantener un protocolo estricto para realizar copias de seguridad de los activos de información de mayor criticidad.

• Mantener un protocolo de actualizaciones estricto de sistemas operativos, antivirus y todas las aplicaciones que se ejecutan en ellos.

• Concientizar constantemente a los usuarios en temas relacionados a seguridad informática.

• Mantener el conocimiento situacional de las últimas amenazas y zonas vulnerables de la organización.

• Bloquear los indicadores de compromisos (IOC) mostrados, en los dispositivos de seguridad de su infraestructura.

** Antes de realizar el bloqueo de IoCs o aplicar actualizaciones es importante que previamente en ambiente de desarrollo se valide y confirme a nivel de servicios, con el propósito de aplicar los cambios de manera controlada.

Para usuarios finales:

• No abrir correos electrónicos de dudosa procedencia (remitente desconocido), ni dar clic en enlaces, ni descargar archivos adjuntos desconocidos.

• De detectar cualquier actividad anómala en su equipo reportarlo inmediatamente a los encargados de seguridad de la información de su institución.

Fuente

- Fuente 1: Phishing attack uses Facebook posts to evade email security

- Fuente 2: Equipo de Anti-Fraude y Dark Web Intelligence SecureSoft

Contáctanos

Si usted tiene alguna consulta no dude en contactarse con nosotros:

Perú:

Consultas técnicas: monitoreo_pe@securesoftcorp.com

Consultas comerciales: ventas@securesoftcorp.com

Ecuador:

Consultas técnicas: monitoreo_ec@securesoftcorp.com

Consultas comerciales: ventas_ec@securesoftcorp.com

Colombia:

Consultas técnicas: monitoreo_co@securesoftcorp.com

Consultas comerciales: ventas_co@securesoftcorp.com

Chile:

Consultas técnicas: monitoreo_cl@securesoftcorp.com

Consultas comerciales: ventas_cl@securesoftcorp.com

Publicador de contenidos

Reporte

125 Reporte Quincenal de Ciberinteligencia 2025

Reporte

124 Reporte Quincenal de Ciberinteligencia 2025

Reporte